HUNTER ransomware

Gli analisti della sicurezza informatica hanno identificato una nuova minaccia nota come HUNTER Ransomware mentre esaminavano potenziali rischi di malware. Questo particolare ceppo di software minaccioso possiede la capacità di crittografare un'ampia gamma di tipi di file, rendendoli inaccessibili e inutilizzabili per le vittime. Inoltre, il ransomware HUNTER modifica i nomi dei file originali dei file crittografati e presenta agli utenti interessati due richieste di riscatto etichettate "info.txt" e "info.hta".

Inoltre, HUNTER Ransomware altera i nomi dei file aggiungendo l'ID univoco della vittima, un indirizzo e-mail e l'estensione ".HUNTER", trasformando così nomi di file come "1.doc" in "1.doc.id[9ECFA74E-3345]. [Hunter-X@tuta.io].HUNTER' e '2.pdf' in '2.png.id[9ECFA74E-3345].[Hunter-X@tuta.io].HUNTER' e così via. Inoltre, gli esperti di sicurezza informatica hanno avvertito che HUNTER appartiene alla famiglia Phobos Ransomware, indicando la sua associazione con un gruppo di varianti di ransomware note per le loro sofisticate tecniche di crittografia e tattiche di estorsione.

Il ransomware HUNTER cerca di estorcere denaro alle vittime prendendo in ostaggio i dati

La richiesta di riscatto emessa da HUNTER Ransomware funge da notifica alle sue vittime, informandole della crittografia di tutti i loro file, attribuendola a una falla di sicurezza all'interno del loro sistema PC. Fornisce istruzioni esplicite per contattare gli aggressori tramite un indirizzo email (hunter-x@tuta.io), specificando l'inclusione di un ID univoco nella riga dell'oggetto per facilitare la comunicazione. In caso di mancata risposta entro un periodo di 24 ore, viene suggerito un metodo di contatto alternativo tramite un account Telegram (@Online7_365).

Inoltre, la nota delinea le richieste di pagamento, prevedendo transazioni Bitcoin per servizi di decrittazione, con l'importo del riscatto che varia in base alla tempestività del contatto con la vittima. Come gesto di sicurezza, gli aggressori offrono di decriptare gratuitamente fino a tre file, a condizione che soddisfino determinati criteri, ad esempio abbiano una dimensione inferiore a 4 MB e non contengano dati significativi.

Inoltre, la nota sottolinea la cautela, sconsigliando di rinominare file crittografati o tentare di decrittografarli utilizzando software non autorizzato per evitare perdite irreversibili di dati o cadere preda di schemi fraudolenti.

Il ransomware HUNTER rappresenta una minaccia dalle molteplici sfaccettature non solo crittografando i file ma anche disabilitando i firewall, lasciando i sistemi vulnerabili a exploit non sicuri. Inoltre, elimina attivamente le copie shadow del volume, impedendo potenziali tentativi di recupero dei file. Inoltre, HUNTER dimostra la capacità di raccogliere dati sulla posizione e di impiegare meccanismi di persistenza, evitando strategicamente che determinate aree del sistema eludano il rilevamento.

Come potenziare la tua difesa contro le minacce malware e ransomware?

Gli utenti possono migliorare le proprie difese contro malware e minacce ransomware attraverso una combinazione di misure proattive e best practice di sicurezza:

- Mantieni aggiornato il software : l'aggiornamento regolare dei sistemi operativi, delle applicazioni e del software antivirus aiuta a correggere le vulnerabilità della sicurezza spesso sfruttate dai malware. Abilita gli aggiornamenti automatici quando possibile.

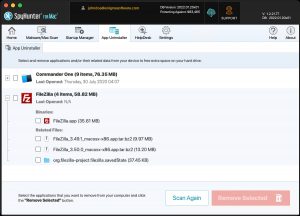

- Installa un software di sicurezza affidabile : installa e aggiorna regolarmente un software antimalware affidabile per rilevare e rimuovere le minacce. Inoltre, valuta la possibilità di utilizzare soluzioni di sicurezza che offrano funzionalità come il monitoraggio del comportamento e la scansione in tempo reale per una protezione avanzata.

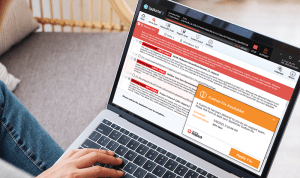

- Prestare attenzione quando si gestiscono collegamenti e allegati di posta elettronica : prestare attenzione quando si tratta di allegati o collegamenti di posta elettronica, soprattutto se provengono da fonti sconosciute o sospette. Verifica l'identità del mittente e fai attenzione alle e-mail inaspettate, in particolare a quelle che sollecitano un'azione urgente o contengono richieste insolite.

- Abilita la protezione firewall : attiva i firewall sia sui router di rete che sui singoli dispositivi per monitorare e controllare il traffico in entrata e in uscita, impedendo accessi non autorizzati e bloccando connessioni dannose.

- Utilizza password complesse e univoche : crea password complesse e univoche per ciascun account e abilita l'autenticazione a più fattori (MFA) quando possibile per massimizzare la tua sicurezza. Pensa ai vantaggi derivanti dall'utilizzo di un negozio di gestione password affidabile e gestisci le password in modo sicuro.

- Eseguire regolarmente il backup dei dati : implementare una routine di backup regolare per garantire che i dati essenziali siano archiviati in modo sicuro e possano essere recuperati in caso di attacco ransomware o perdita di dati. Archivia i backup in una posizione di rete separata o offline per evitare che vengano compromessi da malware.

- Educare gli utenti : informa te stesso e gli altri utenti sulle comuni tattiche di malware e ransomware, come le truffe di phishing e le tecniche di ingegneria sociale. Formare i dipendenti a riconoscere comportamenti sospetti e segnalare tempestivamente potenziali minacce alla sicurezza.

- Limita i privilegi utente : limita i privilegi utente solo a quelli necessari per eseguire funzioni lavorative per ridurre al minimo l'impatto degli attacchi malware. Impiantare il principio del privilegio minimo per ridurre la probabilità che il malware si diffonda nei sistemi.

- Rimani informato : rimani informato sulle ultime minacce malware e ransomware seguendo fonti di notizie e avvisi affidabili sulla sicurezza informatica. Essere consapevoli delle minacce emergenti può aiutare gli utenti ad adattare in modo proattivo le proprie strategie di sicurezza per proteggersi meglio dai rischi in evoluzione.

La richiesta di riscatto generata da HUNTER Ransomware come finestra pop-up è:

Tutti i tuoi file sono stati crittografati!

Tutti i tuoi file sono stati crittografati a causa di un problema di sicurezza con il tuo PC. Se vuoi ripristinarli, scrivici all'e-mail Hunter-X@tuta.io

Scrivi questo ID nel titolo del tuo messaggio -

Se non ricevi una risposta entro 24 ore, contattaci tramite l'account Telegram.org: @Online7_365

Devi pagare per la decrittazione in Bitcoin. Il prezzo dipende dalla velocità con cui ci scrivi. Dopo il pagamento ti invieremo lo strumento che decodificherà tutti i tuoi file.

Decrittazione gratuita come garanzia

Prima di pagare puoi inviarci fino a 3 file per la decrittazione gratuita. La dimensione totale dei file deve essere inferiore a 4 Mb (non archiviati) e i file non devono contenere informazioni preziose. (database, backup, fogli Excel di grandi dimensioni, ecc.)

Come ottenere Bitcoin

Il modo più semplice per acquistare bitcoin è il sito LocalBitcoins. Devi registrarti, fare clic su "Acquista bitcoin" e selezionare il venditore in base al metodo di pagamento e al prezzo.

hxxps://localbitcoins.com/buy_bitcoins

Inoltre puoi trovare altri posti dove acquistare Bitcoin e una guida per principianti qui:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attenzione!

Non rinominare i file crittografati.

Non tentare di decrittografare i tuoi dati utilizzando software di terze parti, potrebbe causare la perdita permanente dei dati.

La decrittazione dei tuoi file con l'aiuto di terze parti potrebbe causare un aumento del prezzo (aggiungono la loro tariffa alla nostra) o potresti diventare vittima di una truffa.

Il file di testo di HUNTER Ransomware fornisce le seguenti istruzioni da parte degli aggressori:

!!!Tutti i tuoi file sono crittografati!!!

Per decrittografarli, inviare un'e-mail a questo indirizzo: Hunter-X@tuta.io.

Se non rispondiamo entro 24 ore, invia un messaggio a Telegram: @Online7_365