HUNTER Ransomware

Kyberturvallisuusanalyytikot ovat tunnistaneet uuden uhan, joka tunnetaan nimellä HUNTER Ransomware, tutkiessaan mahdollisia haittaohjelmariskejä. Tällä uhkaavalla ohjelmistolla on kyky salata monenlaisia tiedostotyyppejä, mikä tekee niistä uhrien ulottumattomissa ja käyttökelvottomia. Lisäksi HUNTER ransomware muuttaa salattujen tiedostojen alkuperäisiä tiedostonimiä ja esittää kaksi lunnaita koskevaa muistiinpanoa "info.txt" ja "info.hta" asianomaisille käyttäjille.

Lisäksi HUNTER Ransomware muuttaa tiedostonimiä liittämällä uhrin yksilöllisen tunnuksen, sähköpostiosoitteen ja .HUNTER-tunnisteen, jolloin tiedostonimet, kuten '1.doc', muuttuvat muotoiksi 1.doc.id[9ECFA74E-3345]. [Hunter-X@tuta.io].HUNTER ja 2.pdf tiedostoon 2.png.id[9ECFA74E-3345].[Hunter-X@tuta.io].HUNTER ja niin edelleen. Lisäksi kyberturvallisuusasiantuntijat ovat varoittaneet, että HUNTER kuuluu Phobos Ransomware -perheeseen, mikä osoittaa sen olevan yhteydessä ryhmään kiristysohjelmamuunnelmia, jotka tunnetaan kehittyneistä salaustekniikoistaan ja kiristystaktiikoistaan.

HUNTER Ransomware yrittää kiristää uhreja rahasta ottamalla tiedot panttivangiksi

HUNTER Ransomwaren julkaisema lunnaita koskeva huomautus toimii ilmoituksena uhreilleen, ilmoittaen heille kaikkien heidän tiedostojensa salauksesta ja katsoen sen johtuvan heidän PC-järjestelmän tietoturvavirheestä. Se sisältää selkeät ohjeet yhteyden ottamiseksi hyökkääjiin sähköpostiosoitteen (hunter-x@tuta.io) kautta ja yksilöivän tunnuksen lisääminen aiheriville viestinnän helpottamiseksi. Jos et vastaa 24 tunnin kuluessa, vaihtoehtoista yhteydenottotapaa ehdotetaan Telegram-tilin kautta (@Online7_365).

Lisäksi muistiinpanossa hahmotellaan maksuvaatimukset, joissa määrätään Bitcoin-transaktiot salauksenpurkupalveluita varten, ja lunnaiden määrä vaihtelee uhrin yhteydenoton ripeyden mukaan. Varmistuseleenä hyökkääjät tarjoavat jopa kolmen tiedoston salauksen purkamista ilmaiseksi, mikäli ne täyttävät tietyt kriteerit, kuten ovat kooltaan alle 4 Mt ja niistä puuttuu merkittäviä tietoja.

Lisäksi huomautuksessa korostetaan varovaisuutta ja neuvotaan olemaan nimeämättä salattuja tiedostoja uudelleen tai yrittämättä purkaa salausta luvattomien ohjelmistojen avulla, jotta estetään peruuttamaton tietojen menetys tai petollisten järjestelmien uhriksi joutuminen.

HUNTER Ransomware muodostaa monitahoisen uhan, koska se ei ainoastaan salaa tiedostoja, vaan myös poistaa palomuurit käytöstä, jolloin järjestelmät ovat alttiita vaarallisille hyväksikäytöille. Lisäksi se poistaa aktiivisesti Shadow Volume Copies -kopiot, mikä estää mahdollisia tiedostojen palautuspyrkimyksiä. Lisäksi HUNTER osoittaa kykynsä kerätä sijaintitietoja ja käyttää pysyvyysmekanismeja välttäen strategisesti tiettyjä järjestelmäalueita havaitsemisen välttämiseksi.

Kuinka parantaa puolustustasi haittaohjelmia ja kiristysohjelmia vastaan?

Käyttäjät voivat parantaa suojautumistaan haittaohjelmia ja kiristysohjelmia vastaan yhdistämällä ennakoivia toimenpiteitä ja parhaita turvallisuuskäytäntöjä:

- Pidä ohjelmistot ajan tasalla : Käyttöjärjestelmien, sovellusten ja virustorjuntaohjelmistojen säännöllinen päivittäminen auttaa korjaamaan tietoturva-aukkoja, joita haittaohjelmat usein käyttävät hyväkseen. Ota automaattiset päivitykset käyttöön aina kun mahdollista.

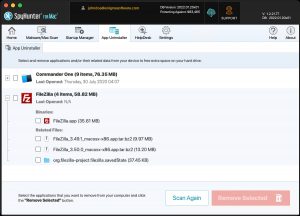

- Asenna hyvämaineinen suojausohjelmisto : Asenna ja päivitä säännöllisesti hyvämaineinen haittaohjelmien torjuntaohjelmisto uhkien havaitsemiseksi ja poistamiseksi. Harkitse lisäksi suojausratkaisuja, jotka tarjoavat ominaisuuksia, kuten käyttäytymisen seurantaa ja reaaliaikaista tarkistusta suojauksen parantamiseksi.

- Ole varovainen käsitellessäsi linkkejä ja sähköpostin liitetiedostoja : Ole varovainen käsitellessäsi sähköpostin liitteitä tai linkkejä, varsinkin jos ne ovat peräisin tuntemattomista tai epäilyttävistä lähteistä. Varmista lähettäjän henkilöllisyys ja varo odottamattomia sähköposteja, erityisesti sellaisia, joissa vaaditaan kiireellisiä toimia tai jotka sisältävät epätavallisia pyyntöjä.

- Ota palomuurisuoja käyttöön : Aktivoi palomuurit sekä verkkoreitittimissä että yksittäisissä laitteissa, jotta voit valvoa ja hallita saapuvaa ja lähtevää liikennettä, estää luvaton pääsyn ja estää haitalliset yhteydet.

- Käytä vahvoja, ainutlaatuisia salasanoja : Luo vahvat, yksilölliset salasanat kullekin tilille ja ota käyttöön monitekijätodennus (MFA) mahdollisuuksien mukaan turvallisuuden maksimoimiseksi. Ajattele hyvämaineisen salasananhallintakaupan etuja ja hallitse salasanoja turvallisesti.

- Varmuuskopioi tiedot säännöllisesti : Ota käyttöön säännöllinen varmuuskopiointi varmistaaksesi, että tärkeät tiedot tallennetaan turvallisesti ja että ne voidaan palauttaa kiristysohjelmahyökkäyksen tai tietojen katoamisen sattuessa. Säilytä varmuuskopiot erilliseen verkkoon tai offline-tilaan, jotta haittaohjelmat eivät pääse vaarantamaan niitä.

- Kouluta käyttäjiä : Kouluta itseäsi ja muita käyttäjiä yleisistä haittaohjelmista ja kiristysohjelmista, kuten tietojenkalasteluhuijauksista ja manipulointitekniikoista. Kouluta työntekijät tunnistamaan epäilyttävä käytös ja ilmoittamaan mahdollisista turvallisuusuhkista nopeasti.

- Rajoita käyttäjien oikeuksia : Rajoita käyttäjien oikeudet vain niihin, joita tarvitaan työtehtävien suorittamiseen haittaohjelmahyökkäysten vaikutuksen minimoimiseksi. Ota käyttöön vähiten etuoikeusperiaate vähentääksesi haittaohjelmien leviämisen todennäköisyyttä järjestelmissä.

- Pysy ajan tasalla : Pysy ajan tasalla uusimmista haittaohjelmista ja kiristysohjelmista seuraamalla hyvämaineisia kyberturvallisuusuutislähteitä ja -ohjeita. Uusien uhkien tiedostaminen voi auttaa käyttäjiä muokkaamaan suojausstrategioitaan ennakoivasti suojatakseen paremmin kehittyviä riskejä vastaan.

HUNTER Ransomwaren ponnahdusikkunana luoma lunnasilmoitus on:

Kaikki tiedostosi on salattu!

Kaikki tiedostosi on salattu tietokoneesi tietoturvaongelman vuoksi. Jos haluat palauttaa ne, kirjoita meille sähköpostiin Hunter-X@tuta.io

Kirjoita tämä tunnus viestisi otsikkoon -

Jos et saa vastausta 24 tunnin kuluessa, ota meihin yhteyttä Telegram.org-tilin kautta: @Online7_365

Sinun on maksettava salauksen purkamisesta Bitcoineilla. Hinta riippuu siitä, kuinka nopeasti kirjoitat meille. Maksun jälkeen lähetämme sinulle työkalun, joka purkaa kaikki tiedostosi.

Ilmainen salauksen purku takuuna

Ennen maksamista voit lähettää meille enintään 3 tiedostoa ilmaisen salauksen purkamiseksi. Tiedostojen kokonaiskoon tulee olla alle 4 Mt (ei arkistoitu), eivätkä tiedostot saa sisältää arvokasta tietoa. (tietokannat, varmuuskopiot, suuret excel-arkit jne.)

Kuinka saada Bitcoineja

Helpoin tapa ostaa bitcoineja on LocalBitcoins-sivusto. Sinun tulee rekisteröityä, klikata 'Osta bitcoineja' ja valita myyjä maksutavan ja hinnan mukaan.

hxxps://localbitcoins.com/buy_bitcoins

Täältä löydät myös muita Bitcoinien ostopaikkoja ja aloittelijaoppaan:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Huomio!

Älä nimeä salattuja tiedostoja uudelleen.

Älä yritä purkaa tietojesi salausta kolmannen osapuolen ohjelmistolla, se voi aiheuttaa pysyvän tietojen menetyksen.

Tiedostojesi salauksen purkaminen kolmansien osapuolien avulla voi aiheuttaa hinnan nousun (he lisäävät maksunsa meidän hintaan) tai voit joutua huijauksen uhriksi.

HUNTER Ransomwaren tekstitiedosto toimittaa seuraavat ohjeet hyökkääjiltä:

!!!Kaikki tiedostosi ovat salattuja!!!

Purkaa niiden salaus lähettämällä sähköpostia tähän osoitteeseen: Hunter-X@tuta.io.

Jos emme vastaa 24 tunnin kuluessa, lähetä viesti sähkeeseen: @Online7_365