HUNTER Ransomware

Аналитики кибербезопасности выявили новую угрозу, известную как HUNTER Ransomware, при изучении потенциальных рисков вредоносного ПО. Этот конкретный штамм угрожающего программного обеспечения обладает способностью шифровать широкий спектр типов файлов, делая их недоступными и непригодными для использования жертвами. Более того, программа-вымогатель HUNTER изменяет исходные имена зашифрованных файлов и предоставляет пострадавшим пользователям две записки о выкупе с пометками «info.txt» и «info.hta».

Кроме того, программа-вымогатель HUNTER изменяет имена файлов, добавляя уникальный идентификатор жертвы, адрес электронной почты и расширение «.HUNTER», тем самым преобразуя имена файлов, такие как «1.doc», в «1.doc.id[9ECFA74E-3345]. [Hunter-X@tuta.io].HUNTER» и «2.pdf» в «2.png.id[9ECFA74E-3345].[Hunter-X@tuta.io].HUNTER» и так далее. Кроме того, эксперты по кибербезопасности предупредили, что HUNTER принадлежит к семейству программ-вымогателей Phobos , указывая на его связь с группой вариантов программ-вымогателей, известных своими сложными методами шифрования и тактикой вымогательства.

Программа-вымогатель HUNTER пытается вымогать у жертв деньги, взяв данные в заложники

Записка с требованием выкупа, выпущенная программой-вымогателем HUNTER, служит уведомлением ее жертвам, информируя их о шифровании всех их файлов, приписывая это уязвимости в системе безопасности их компьютерной системы. Он содержит четкие инструкции по тому, как связаться с злоумышленниками по адресу электронной почты (hunter-x@tuta.io), с указанием включения уникального идентификатора в строку темы для облегчения связи. В случае отсутствия ответа в течение 24 часов предлагается альтернативный способ связи через учетную запись Telegram (@Online7_365).

Кроме того, в записке излагаются требования к оплате, предусматривающие транзакции биткойнов за услуги расшифровки, при этом сумма выкупа варьируется в зависимости от оперативности контакта с жертвой. В качестве гарантии злоумышленники предлагают бесплатно расшифровать до трех файлов при условии, что они соответствуют определенным критериям, например, имеют размер менее 4 МБ и не содержат важных данных.

Более того, в примечании подчеркивается осторожность, не рекомендуется переименовывать зашифрованные файлы или пытаться расшифровать их с помощью неавторизованного программного обеспечения, чтобы предотвратить необратимую потерю данных или стать жертвой мошеннических схем.

Программа-вымогатель HUNTER представляет собой многогранную угрозу, не только шифруя файлы, но и отключая брандмауэры, делая системы уязвимыми для небезопасных эксплойтов. Кроме того, он активно удаляет теневые копии томов, препятствуя потенциальным попыткам восстановления файлов. Кроме того, HUNTER демонстрирует способность собирать данные о местоположении и использовать механизмы сохранения, стратегически избегая определенных областей системы, чтобы избежать обнаружения.

Как повысить свою защиту от вредоносных программ и угроз программ-вымогателей?

Пользователи могут повысить свою защиту от вредоносных программ и угроз программ-вымогателей за счет сочетания превентивных мер и лучших практик обеспечения безопасности:

- Поддерживайте актуальность программного обеспечения . Регулярное обновление операционных систем, приложений и антивирусного программного обеспечения помогает устранять уязвимости безопасности, которыми часто пользуются вредоносные программы. По возможности включайте автоматические обновления.

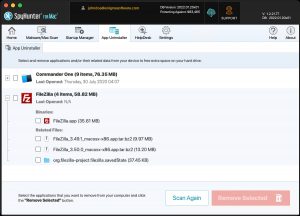

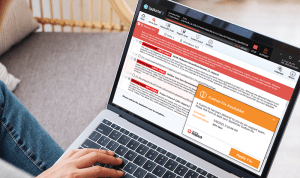

- Установите надежное программное обеспечение безопасности . Установите и регулярно обновляйте надежное антивирусное программное обеспечение для обнаружения и устранения угроз. Кроме того, рассмотрите возможность использования решений безопасности, которые предлагают такие функции, как мониторинг поведения и сканирование в реальном времени для повышения защиты.

- Соблюдайте осторожность при работе со ссылками и вложениями электронной почты . Будьте осторожны при работе с вложениями или ссылками электронной почты, особенно если они взяты из незнакомых или подозрительных источников. Проверьте личность отправителя и остерегайтесь неожиданных писем, особенно тех, которые призывают к срочным действиям или содержат необычные запросы.

- Включить защиту брандмауэра . Активируйте брандмауэры как на сетевых маршрутизаторах, так и на отдельных устройствах, чтобы отслеживать и контролировать входящий и исходящий трафик, предотвращая несанкционированный доступ и блокируя вредоносные соединения.

- Используйте надежные уникальные пароли . Создавайте надежные уникальные пароли для каждой учетной записи и по возможности включите многофакторную аутентификацию (MFA), чтобы максимизировать свою безопасность. Подумайте о преимуществах использования надежного хранилища менеджеров паролей и безопасного управления паролями.

- Регулярное резервное копирование данных . Внедрите регулярную процедуру резервного копирования, чтобы гарантировать, что важные данные надежно хранятся и могут быть восстановлены в случае атаки программы-вымогателя или потери данных. Храните резервные копии в отдельном сетевом расположении или в автономном режиме, чтобы предотвратить их повреждение вредоносным ПО.

- Обучайте пользователей : обучайте себя и других пользователей распространенным тактикам вредоносного ПО и программ-вымогателей, таким как фишинг и методы социальной инженерии. Научите сотрудников распознавать подозрительное поведение и оперативно сообщать о потенциальных угрозах безопасности.

- Ограничьте привилегии пользователя : ограничьте привилегии пользователя только теми, которые необходимы для выполнения рабочих функций, чтобы минимизировать воздействие атак вредоносных программ. Внедрите принцип наименьших привилегий, чтобы снизить вероятность распространения вредоносного ПО по системам.

- Будьте в курсе : будьте в курсе последних угроз вредоносного ПО и программ-вымогателей, следуя авторитетным источникам новостей и рекомендациям по кибербезопасности. Знание о возникающих угрозах может помочь пользователям активно корректировать свои стратегии безопасности, чтобы лучше защититься от развивающихся рисков.

Записка о выкупе, созданная HUNTER Ransomware в виде всплывающего окна:

Все ваши файлы зашифрованы!

Все ваши файлы были зашифрованы из-за проблем с безопасностью вашего компьютера. Если вы хотите их восстановить, напишите нам на почту Hunter-X@tuta.io.

Напишите этот идентификатор в заголовке вашего сообщения -

Если вы не получили ответ в течение 24 часов, свяжитесь с нами через аккаунт Telegram.org: @Online7_365.

За расшифровку придется платить в биткойнах. Цена зависит от того, как быстро вы нам напишете. После оплаты мы вышлем вам инструмент, который расшифрует все ваши файлы.

Бесплатная расшифровка в качестве гарантии

Перед оплатой вы можете отправить нам до 3-х файлов для бесплатной расшифровки. Общий размер файлов должен быть не более 4Мб (не в архиве), файлы не должны содержать ценной информации. (базы данных, резервные копии, большие таблицы Excel и т. д.)

Как получить биткойны

Самый простой способ купить биткойны — это сайт LocalBitcoins. Вам необходимо зарегистрироваться, нажать «Купить биткойны» и выбрать продавца по способу оплаты и цене.

hxxps://localbitcoins.com/buy_bitcoins

Также вы можете найти другие места для покупки биткойнов и руководство для начинающих здесь:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Внимание!

Не переименовывайте зашифрованные файлы.

Не пытайтесь расшифровать ваши данные с помощью стороннего программного обеспечения, это может привести к безвозвратной потере данных.

Расшифровка ваших файлов с помощью третьих лиц может привести к увеличению цены (они добавляют свою комиссию к нашей) или вы можете стать жертвой мошенничества.

Текстовый файл HUNTER Ransomware содержит следующие инструкции от злоумышленников:

!!!Все ваши файлы зашифрованы!!!

Чтобы их расшифровать, отправьте электронное письмо на этот адрес: Hunter-X@tuta.io.

Если мы не ответим в течение 24 часов, отправьте сообщение в Telegram: @Online7_365.